İçerik

- Neden Saldırı Tespit Sistemi Kurmalı?

- Snort Paketini Kurma

- Bir Oinkmaster Kodu Edinme

- Oinkmaster kodunuzu almak için aşağıdaki adımları izleyin:

- Snort'ta Oinkmaster Kodunu Girme

- Kuralları Manuel Olarak Güncelleme

- Arabirimler Ekleme

- Arayüzü Yapılandırma

- Kural Kategorilerini Seçme

- Kural Kategorilerinin Amacı Nedir?

- Kural Kategorileri Hakkında Nasıl Daha Fazla Bilgi Alabilirim?

- Popüler Snort Rule Kategorileri

- Önişlemci ve Akış Ayarları

- Arayüzlerin Başlatılması

- Snort Başlamazsa

- Uyarıları Kontrol Etme

Sam, algoritmik bir ticaret şirketinde ağ analisti olarak çalışıyor. Lisans derecesini UMKC'den bilgi teknolojisi alanında aldı.

Neden Saldırı Tespit Sistemi Kurmalı?

Bilgisayar korsanları, virüsler ve diğer tehditler sürekli olarak ağınızı araştırıyor ve içeri girmenin bir yolunu arıyor. Tüm ağın tehlikeye girmesi için yalnızca bir saldırıya uğramış makine yeterli. Bu nedenlerden dolayı, sistemlerinizi güvende tutabilmeniz ve İnternet'teki çeşitli tehditleri izleyebilmeniz için bir saldırı tespit sistemi kurmanızı tavsiye ederim.

Snort, bir ev veya şirket ağını davetsiz misafirlerden korumak için bir pfSense güvenlik duvarına kolayca yüklenebilen açık kaynaklı bir IDS'dir. Snort ayrıca bir saldırı önleme sistemi (IPS) olarak işlev görecek şekilde yapılandırılabilir ve bu da onu çok esnek hale getirir.

Bu makalede, trafiği gerçek zamanlı olarak analiz etmeye başlayabilmeniz için pfSense 2.0'da Snort'u kurma ve yapılandırma sürecinde size yol göstereceğim.

Snort Paketini Kurma

Snort'a başlamak için paketi pfSense paket yöneticisini kullanarak yüklemeniz gerekir. Paket yöneticisi, pfSense web GUI'nin sistem menüsünde bulunur.

Paket listesinden Snort'u bulun ve ardından kuruluma başlamak için sağ taraftaki artı sembolüne tıklayın.

Snort'un kurulmasının birkaç dakika sürmesi normaldir, pfSense'in önce indirip kurması gereken çeşitli bağımlılıkları vardır.

Kurulum tamamlandıktan sonra Snort, hizmetler menüsünde görünecektir.

Snort, pfSense paket yöneticisi kullanılarak kurulabilir.

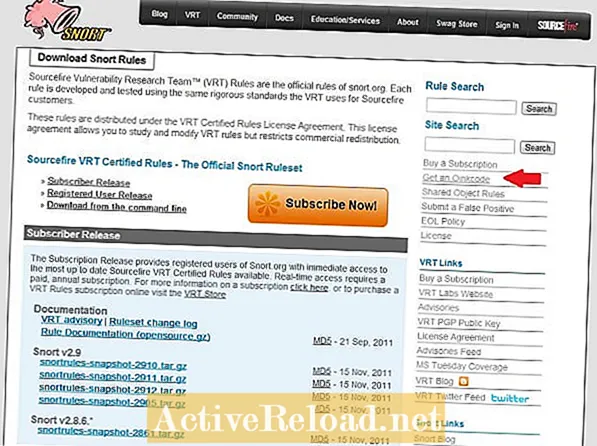

Bir Oinkmaster Kodu Edinme

Snort'un kullanışlı olması için, en son kural kümesiyle güncellenmesi gerekir. Snort paketi bu kuralları sizin için otomatik olarak güncelleyebilir, ancak önce bir Oinkmaster kodu almanız gerekir.

İki farklı Snort kuralı vardır:

- Abone bırakma seti, mevcut en güncel kurallar grubudur. Bu kurallara gerçek zamanlı erişim, yıllık ücretli abonelik gerektirir.

- Kuralların diğer versiyonu, Snort.org sitesine kaydolan herkes için tamamen ücretsiz olan kayıtlı kullanıcı sürümdür.

İki kural grubu arasındaki temel fark, kayıtlı kullanıcı sürümündeki kuralların abonelik kurallarının 30 gün gerisinde olmasıdır. En güncel korumayı istiyorsanız, bir abonelik edinmelisiniz.

Oinkmaster kodunuzu almak için aşağıdaki adımları izleyin:

- İhtiyacınız olan sürümü indirmek için Snort kuralları web sayfasını ziyaret edin.

- 'Bir Hesap için Kaydolun' üzerine tıklayın ve bir Snort hesabı oluşturun.

- Hesabınızı onayladıktan sonra Snort.org'da oturum açın.

- Üst bağlantı çubuğunda 'Hesabım'a tıklayın.

- 'Abonelikler ve Oinkcode' sekmesine tıklayın.

- Oinkcodes bağlantısını tıklayın ve ardından 'Kod oluştur'u tıklayın.

Kod, gerekirse daha sonra alabilmeniz için hesabınızda saklanacaktır. Bu kodun pfSense'deki Snort ayarlarına girilmesi gerekecektir.

Snort.org'dan kuralları indirmek için bir Oinkmaster kodu gereklidir.

Snort'ta Oinkmaster Kodunu Girme

Oinkcode alındıktan sonra Snort paket ayarlarına girilmelidir. Snort ayarları sayfası, web arayüzünün hizmetler menüsünde görünecektir. Görünmüyorsa, paketin kurulu olduğundan emin olun ve gerekirse paketi yeniden yükleyin.

Oinkcode, Snort ayarlarının genel ayarlar sayfasına girilmelidir. Ayrıca, Ortaya Çıkan Tehditler kurallarını da etkinleştirmek için kutuyu işaretlemek istiyorum. ET kuralları bir açık kaynak topluluğu tarafından korunur ve Snort setinde bulunmayan bazı ek kurallar sağlayabilir.

Otomatik güncellemeler

Varsayılan olarak, Snort paketi kuralları otomatik olarak güncellemez. Önerilen güncelleme aralığı 12 saatte birdir, ancak bunu ortamınıza uyacak şekilde değiştirebilirsiniz.

Değişiklikleri tamamladıktan sonra 'kaydet' düğmesine tıklamayı unutmayın.

Kuralları Manuel Olarak Güncelleme

Snort herhangi bir kuralla gelmez, bu yüzden ilk seferinde bunları manuel olarak güncellemeniz gerekir. Manuel güncellemeyi çalıştırmak için, güncellemeler sekmesine ve ardından güncelleme kuralları düğmesine tıklayın.

Paket, Snort.org'dan en son kural setlerini ve ayrıca bu seçeneği seçtiyseniz Yükselen Tehditleri indirecektir.

Güncellemeler tamamlandıktan sonra, kurallar çıkarılacak ve ardından kullanıma hazır olacaktır.

Snort ilk kurulduğunda kurallar manuel olarak indirilmelidir.

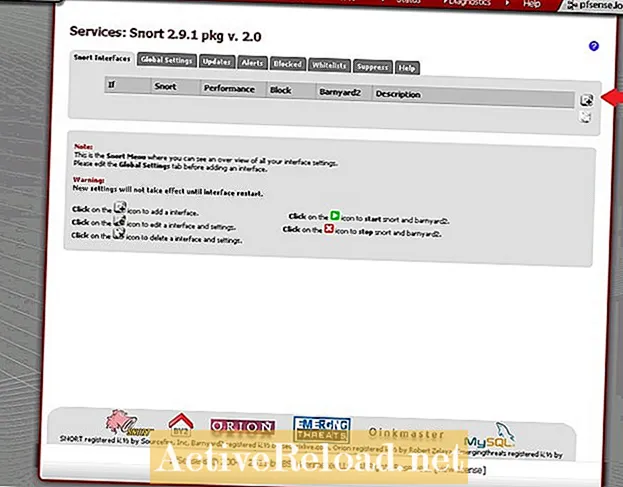

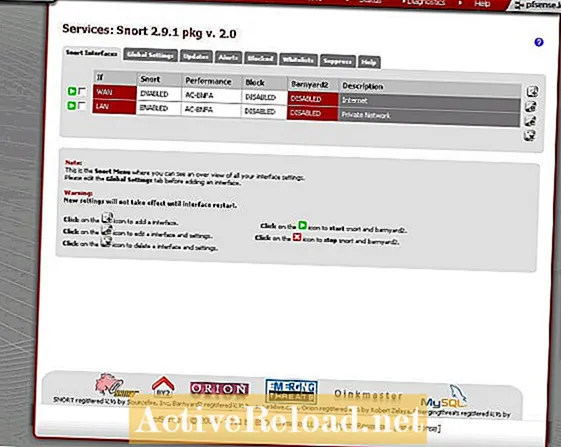

Arabirimler Ekleme

Snort, bir saldırı tespit sistemi olarak çalışmaya başlamadan önce, izlemesi için arayüzler atamanız gerekir. Tipik konfigürasyon Snort'un herhangi bir WAN arayüzünü izlemesidir. Diğer en yaygın yapılandırma, Snort'un WAN ve LAN arayüzünü izlemesidir.

LAN arayüzünü izlemek, ağınız içinden gerçekleşen saldırılara bir miktar görünürlük sağlayabilir. LAN ağındaki bir bilgisayara kötü amaçlı yazılım bulaşması ve ağın içindeki ve dışındaki sistemlere saldırılar başlatması alışılmadık bir durum değildir.

Bir arayüz eklemek için, Snort arayüzünün sekmesinde bulunan artı sembolüne tıklayın.

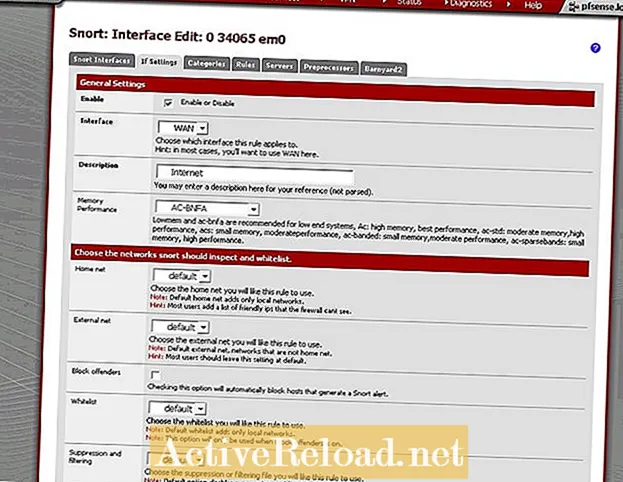

Arayüzü Yapılandırma

Arayüz ekle butonuna tıkladıktan sonra arayüz ayarları sayfasını göreceksiniz.Ayarlar sayfası birçok seçenek içerir, ancak işleri hazırlamak ve çalıştırmak için gerçekten endişelenmeniz gereken yalnızca birkaç tane vardır.

- İlk olarak, sayfanın üst kısmındaki etkinleştir kutusunu işaretleyin.

- Ardından, yapılandırmak istediğiniz arayüzü seçin (bu örnekte önce WAN'ı yapılandırıyorum).

- Bellek performansını AC-BNFA olarak ayarlayın.

- Barnyard2'nin çalışabilmesi için "Birleştirilmiş2 dosyasını çekecek Günlük Uyarıları" kutusunu işaretleyin.

- Kaydet'i tıklayın.

Eğer bir multi-wan yönlendirici, devam edip sisteminizdeki diğer WAN arayüzlerini yapılandırabilirsiniz. Ayrıca LAN arayüzünü eklemenizi tavsiye ederim.

Arayüzleri başlatmadan önce, her arayüz için yapılandırılması gereken birkaç ayar daha vardır. Ek ayarları yapılandırmak için Snort arayüzleri sekmesine geri dönün ve arayüzün yanında sayfanın sağ tarafındaki 'E' sembolüne tıklayın. Bu sizi söz konusu arayüz için yapılandırma sayfasına geri götürecektir. Arayüz için etkinleştirilmesi gereken kural kategorilerini seçmek için kategoriler sekmesine tıklayın. Tüm algılama kuralları kategorilere ayrılmıştır. Yükselen Tehditlerden gelen kuralları içeren kategoriler 'ortaya çıkan' ile başlayacak ve Snort.org'dan gelen kurallar 'buruşma' ile başlayacaktır. Kategorileri seçtikten sonra sayfanın altındaki kaydet düğmesine tıklayın. Kuralları kategorilere ayırarak, yalnızca ilgilendiğiniz belirli kategorileri etkinleştirebilirsiniz. Daha genel kategorilerden bazılarını etkinleştirmenizi öneririm. Ağınızda bir web veya veritabanı sunucusu gibi belirli hizmetler çalıştırıyorsanız, bunlarla ilgili kategorileri de etkinleştirmelisiniz. Snort'un her ek kategori açıldığında daha fazla sistem kaynağı gerektireceğini unutmamak önemlidir. Bu aynı zamanda yanlış pozitiflerin sayısını da artırabilir. Genel olarak, yalnızca ihtiyacınız olan grupları açmak en iyisidir, ancak kategorileri denemekten ve hangisinin en iyi sonucu verdiğini görmekten çekinmeyin.Kural Kategorilerini Seçme

Kural Kategorilerinin Amacı Nedir?

Kural Kategorileri Hakkında Nasıl Daha Fazla Bilgi Alabilirim?

Bir kategoride hangi kuralların olduğunu öğrenmek ve ne yaptıkları hakkında daha fazla bilgi edinmek istiyorsanız, o kategoriye tıklayabilirsiniz. Bu sizi doğrudan kategori içindeki tüm kuralların listesine bağlayacaktır.

Popüler Snort Rule Kategorileri

| Kategori adı | Açıklama |

|---|---|

snort_botnet-cnc.kuralları | Bilinen botnet komut ve kontrol ana bilgisayarlarını hedefler. |

snort_ddos.rules | Hizmet reddi saldırılarını tespit eder. |

snort_scan.rules | Bu kurallar bağlantı noktası taramalarını, Nessus araştırmalarını ve diğer bilgi toplama saldırılarını tespit eder. |

snort_virus.rules | Bilinen truva atlarının, virüslerin ve solucanların imzalarını algılar. Bu kategorinin kullanılması şiddetle tavsiye edilir. |

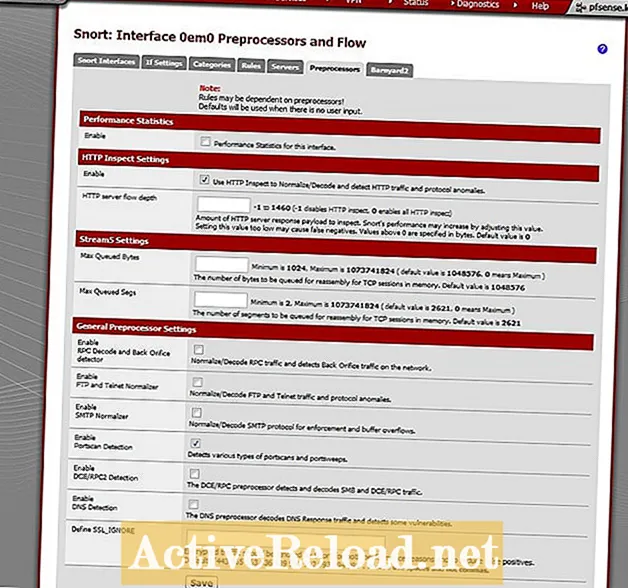

Önişlemci ve Akış Ayarları

Önişlemci ayarları sayfasında etkinleştirilmesi gereken birkaç ayar vardır. Algılama kurallarının çoğunun çalışması için HTTP incelemesinin etkinleştirilmesi gerekir.

- HTTP inceleme ayarları altında, 'Normalize Etmek / Kod Çözmek için HTTP İncelemesini Kullan'ı etkinleştirin.

- Genel ön işlemci ayarları bölümünde, 'Portscan Algılama'yı etkinleştirin

- Ayarları kaydedin.

Arayüzlerin Başlatılması

Snort'a yeni bir arayüz eklendiğinde, otomatik olarak çalışmaya başlamaz. Arayüzleri manuel olarak başlatmak için, yapılandırılan her arayüzün sol tarafındaki yeşil oynat düğmesine tıklayın.

Snort çalışırken, arayüz adının arkasındaki metin yeşil renkte görünecektir. Snort'u durdurmak için arayüzün sol tarafında bulunan kırmızı durdur düğmesine tıklayın.

Snort'un başlamasını engelleyebilecek birkaç yaygın sorun vardır.

Snort Başlamazsa

Uyarıları Kontrol Etme

Snort başarıyla yapılandırılıp başlatıldıktan sonra, kurallarla eşleşen trafik algılandığında uyarıları görmeye başlamalısınız.

Herhangi bir uyarı görmezseniz, biraz zaman tanıyın ve ardından tekrar kontrol edin. Trafik miktarına ve etkinleştirilen kurallara bağlı olarak herhangi bir uyarı görmeniz biraz zaman alabilir.

Uyarıları uzaktan görüntülemek istiyorsanız, "Uyarıları ana sistem günlüklerine gönder" arayüz ayarını etkinleştirebilirsiniz. Sistem günlüklerinde görünen uyarılar, Syslog kullanılarak uzaktan görüntülendi.

Bu makale doğru ve yazarın bildiği kadarıyla doğrudur. İçerik yalnızca bilgilendirme veya eğlence amaçlıdır ve ticari, mali, hukuki veya teknik konularda kişisel danışmanlık veya profesyonel tavsiyelerin yerini almaz.